ARMS應用安全是一款基于RASP(Runtime Application Self-Protection)技術的安全產品,可為應用在運行時提供自我保護。您無需修改應用代碼,只需在實例中安裝應用安全探針,即可為應用提供強大的安全防護能力,并抵御絕大部分未知漏洞所利用的攻擊手法。

前置概念

閱讀本文前,您可能需要了解如下概念:

背景信息

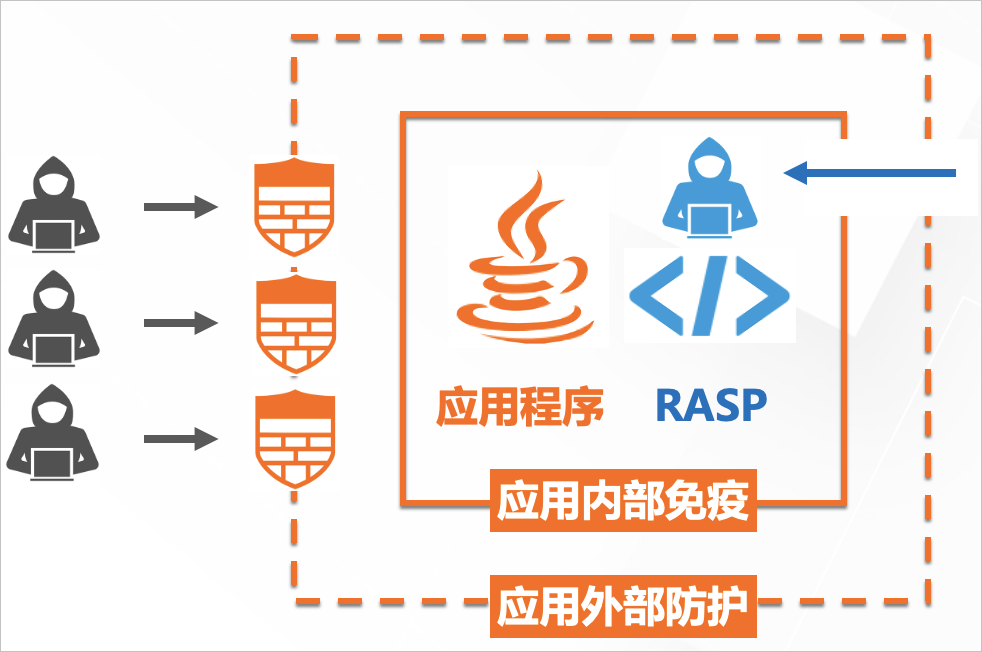

ARMS應用安全是基于阿里云安全的RASP技術所開發的功能。RASP安全技術可在應用運行時檢測攻擊并進行自我保護。它運行在應用程序內部,通過鉤住(Hook)關鍵函數,實時監測應用在運行時與其他系統的交互過程。當應用出現可疑行為時,RASP會根據當前上下文環境識別并阻斷攻擊。

以疫情防護類比,傳統的防火墻和Web應用防火墻(WAF)等邊界防護方案類似于防護服和口罩,是通過阻斷或過濾病毒傳播通路降低人體感染風險。而RASP更像是疫苗,通過在人體內部產生抗體,在病毒入侵的時候消滅它們。

RASP與WAF并不是相互取代的關系,二者在不同業務和安全防護場景下各有所長。對于應用防護來說,您可根據自己的業務環境和要求接入ARMS應用安全以及阿里云Web應用防火墻,協同構建邊界與應用內生雙重防護能力,最大程度降低應用被入侵、數據泄露、服務不可用等風險。

使用限制

應用安全目前僅支持Java應用接入。

功能特性

安全漏洞攻擊防御

ARMS應用安全功能可以幫助應用對威脅其安全的攻擊手法進行防護,包括但不限于SQL注入、惡意文件讀寫、惡意文件上傳、命令執行、任意文件讀取、惡意外連、線程注入、惡意DNS查詢、內存馬注入等。此外,基于RASP技術的應用安全不依賴于靜態的規則庫,對未知漏洞(0day漏洞)也可進行防御。

第三方組件安全風險梳理

針對存在安全漏洞的第三方應用組件,應用安全功能可以進行自動化梳理,關聯組件對應的CVE漏洞、組件的詳細路徑、漏洞風險等級和評分以及相關實例信息等,幫助研發和安全團隊盤點危險第三方組件風險,快速定位風險詳情并按照優先級進行修復。

監控模式監測應用安全狀況

您可以選擇將應用安全保持在監控模式,作為保證應用安全的純監測組件,幫助您在發現攻擊行為時及時修復對應的漏洞。

在使用應用安全功能前,相關應用需已接入ARMS應用監控。

應用監控的Java探針版本需為2.7.1.3或以上。您可以登錄ARMS控制臺,在頁面查看已接入應用的探針版本。

常見問題

應用安全對應用運行是否存在影響?

應用安全自身對性能、兼容性和穩定性有良好的控制,對應用運行的影響幾乎可以忽略不計。實際測試中,CPU的額外開銷小于1%,內存開銷小于30 MB,應用延遲(RT)小于1 ms。此外,應用安全還提供觀察模式、軟熔斷逃生機制等功能,最大限度降低對應用運行的干擾。

如何接入應用安全?

您可通過ARMS控制臺一鍵接入應用安全,接入后重啟目標應用對應的實例即可,無需修改任何應用代碼。應用安全目前僅支持Java應用接入。具體操作,請參見接入應用安全。

接入應用安全后應如何進行應用防護?

理論上來說,應用安全檢測到的攻擊是能夠實際產生安全威脅的行為,相比基于流量特征的傳統檢測技術而言,誤報率較低,所以對應用安全功能所檢測到的攻擊,必須引起重視。在接入應用安全后,應用安全對攻擊的默認防護模式為“監控”。在應用穩定運行后,您可切換為“監控并阻斷”模式。

更多應用安全相關常見問題,請參見應用安全常見問題。

聯系我們

若您對應用安全有任何相關問題,除了參考幫助文檔外,也歡迎您加入應用安全答疑釘釘群(群號:34833427)與產品經理和安全專家一起交流。