數據安全中心 DSC(Data Security Center)可以評估和驗證Bucket的安全配置合規性,例如確保ACL和加密策略是否配置,并針對檢測出的配置風險項提供對應的處置建議。建議您根據處置建議及時處理配置風險項,強化OSS Bucket中數據資產的基礎安全配置。

方案概覽

DSC支持針對OSS Bucket的基線風險檢查項如下:

策略名稱 | 檢查項 | 說明 |

數據存儲安全 | OSS-開啟Bucket服務端加密功能 | 檢查OSS Bucket是否開啟加密功能。 數據存儲應配置加密等安全措施,保障數據的保密性和完整性。 |

數據備份恢復 | OSS-開啟Bucket版本控制功能 | 檢查OSS Bucket是否開啟版本控制功能。 建立版本控制與恢復機制,實現對存儲數據冗余管理,保護數據的可用性。 |

訪問控制管理 | OSS-開啟Bucket防盜鏈配置、OSS-配置訪問源IP白名單 | 檢查OSS Bucket是否存在公開暴露的情況。 數據的訪問和使用應根據業務需要限制訪問來源,避免數據資產公開暴露。 |

數據傳輸加密 | OSS-開啟安全加密傳輸功能 | 檢查OSS文件在傳輸過程中是否開啟了加密傳輸。 數據傳輸活動應采取加密等安全措施,保障數據傳輸過程的安全性。 |

日志監控審計 | OSS-開啟日志存儲功能 | 檢查OSS文件是否開啟了日志存儲功能。 數據處理的全生命周期應具備記錄和監控能力,確保數據處理過程可追溯。OSS文件應開啟日志存儲等功能。 |

身份權限管理 | OSS-匿名賬號“讀寫/完全控制”權限配設置 | 檢查OSS文件權限管理是否合理,例如是否配置了公共讀寫權限來更改存儲文件的內容。 數據的訪問和使用應基于最小權限原則,明確相關人員的訪問權限,防止非授權訪問。 |

敏感數據保護 | OSS-敏感數據Bucket 公共讀(寫)權限訪問檢查、OSS-日志文件“公共讀(寫)”訪問權限設置 | 檢查OSS日志文件是否存在公共讀寫等數據泄露風險,或者檢查敏感數據所在項目是否開啟了訪問控制。 本示例對OSS Bucket不進行敏感數據識別,直接進行基線檢查,對于OSS-敏感數據Bucket 公共讀(寫)權限訪問檢查的檢查項會默認通過。 |

完成以上基線安全檢查和處理,只需四步:

創建OSS Bucket:新增OSS Bucket。

將OSS Bucket文件接入DSC:DSC授權接入OSS Bucket。

手動執行基線安全檢查:DSC每天凌晨1點左右會默認為已接入的數據庫資產執行一次安全基線檢查。如果需要立即查看基線檢查結果,需要手動執行檢查策略。

查看和處理安全風險:根據檢測結果及時處理檢測出的配置風險項。

前提條件

當前賬號已開通數據安全中心免費版并授權數據安全中心訪問其他阿里云資源。

數據安全中心的免費版服務提供基線檢查功能,支持阿里云數據安全最佳實踐基線的檢查項檢測,每月免費提供500 TB的OSS防護量。本示例僅需開通DSC免費版服務。

當前賬號已開通對象存儲OSS。

步驟一:創建OSS Bucket

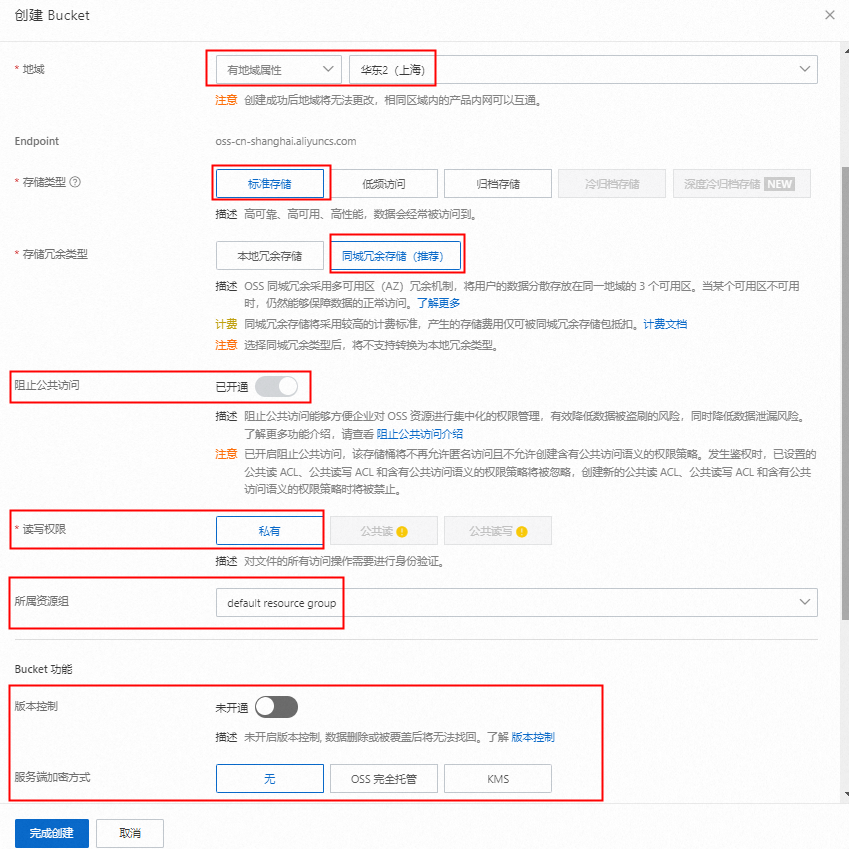

在對象存儲OSS控制臺的Bucket列表頁面,單擊創建Bucket。

在創建 Bucket面板,配置如下參數,其他參數采用默認配置,然后單擊完成創建。

步驟二:將OSS Bucket文件接入DSC

在數據安全中心的授權管理頁面,單擊資產授權管理。

在資產授權管理面板的非結構化數據下,選擇OSS,單擊資產同步。

資產同步完成后,找到新創建的OSS Bucket,然后單擊操作列的授權。

授權完成后,在資產授權管理頁面,找到該OSS Bucket,然后單擊操作列的一鍵連接。

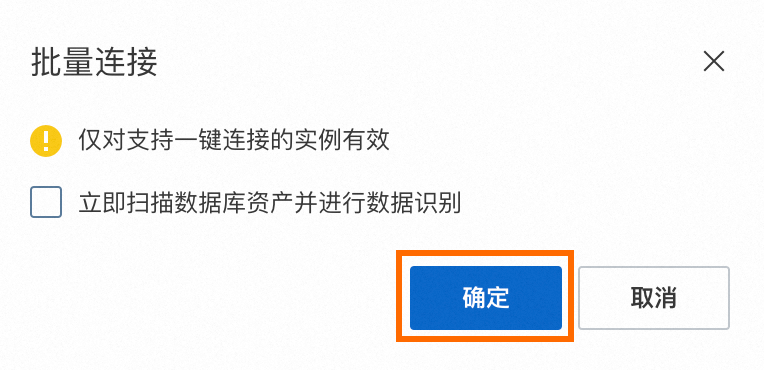

在提示框中,無需選中數據掃描和識別,直接單擊確定。

等待OSS Bucket的連接狀態變為已連接。

步驟三:手動執行基線檢查

3.1 查看并確認檢查策略已啟用

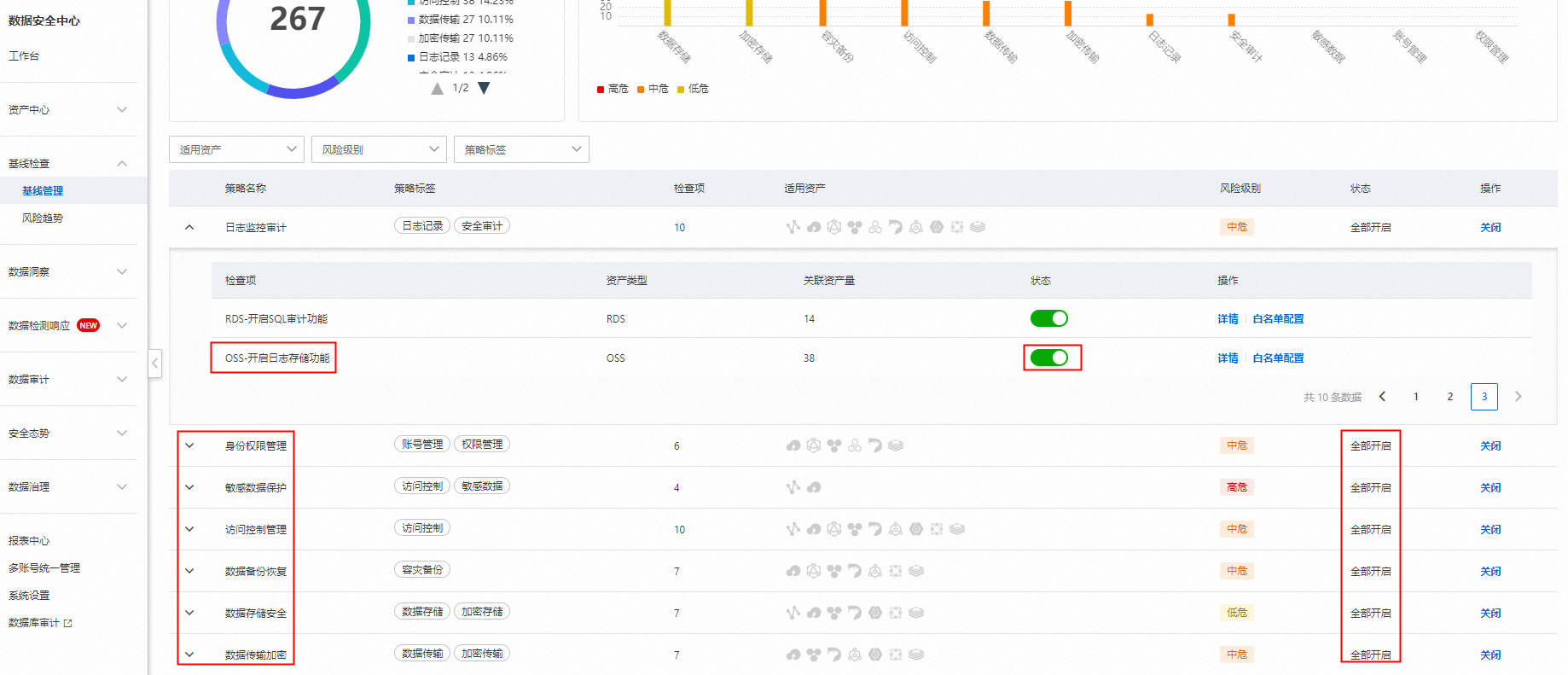

在基線管理頁面,查看阿里云數據安全最佳實踐基線中OSS相關檢查項及其開啟狀態。

個保法安全基線需要購買DSC企業版實例才能使用。本示例使用阿里云數據安全最佳實踐基線對已授權Bucket進行合規性檢查。

DSC默認為已授權的OSS資產開啟基線檢查策略的所有檢查項進行風險檢測。

確認OSS對應檢查項的狀態列顯示開啟

圖標。

圖標。

3.2 手動執行各檢查項的安全檢查

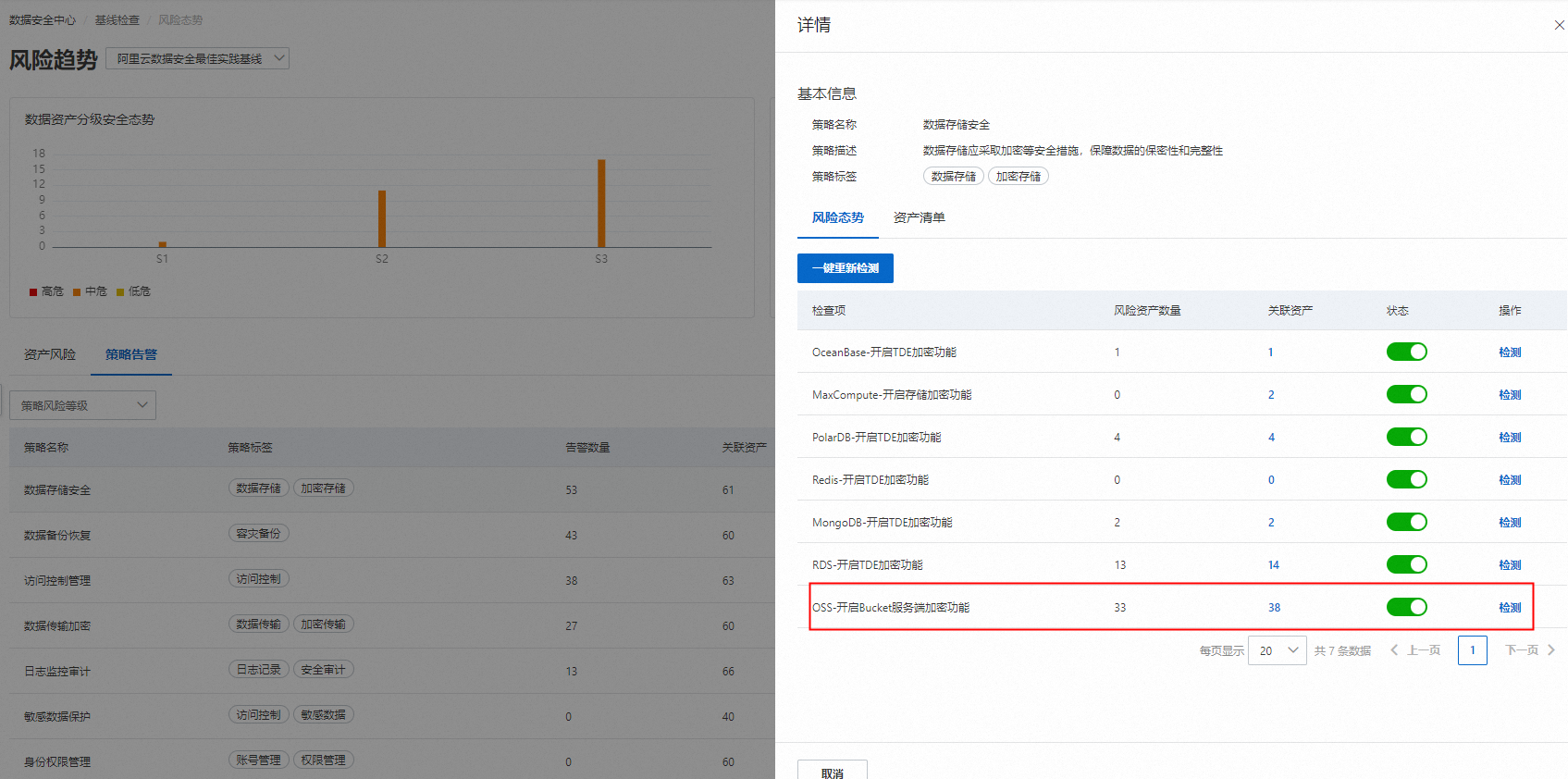

在策略告警頁簽,單擊目標策略名稱對應操作列的詳情。

在風險態勢頁簽,分別單擊OSS相關檢查項的檢測。檢測按鈕重新高亮后,表示檢測完成,關閉面板。

重復以上步驟,分別完成不同檢查策略的檢查項檢測。

步驟四:查看和處理安全風險

4.1 查看目標OSS Bucket的檢查結果

完成基線檢查后,在資產風險頁簽,搜索目標Bucket,可以看到當前安全配置檢查項有5項通過安全檢測,4項未通過安全檢測。

單擊操作列的處置,查看未通過的檢查項及處置方案。

4.2 處置風險檢查項

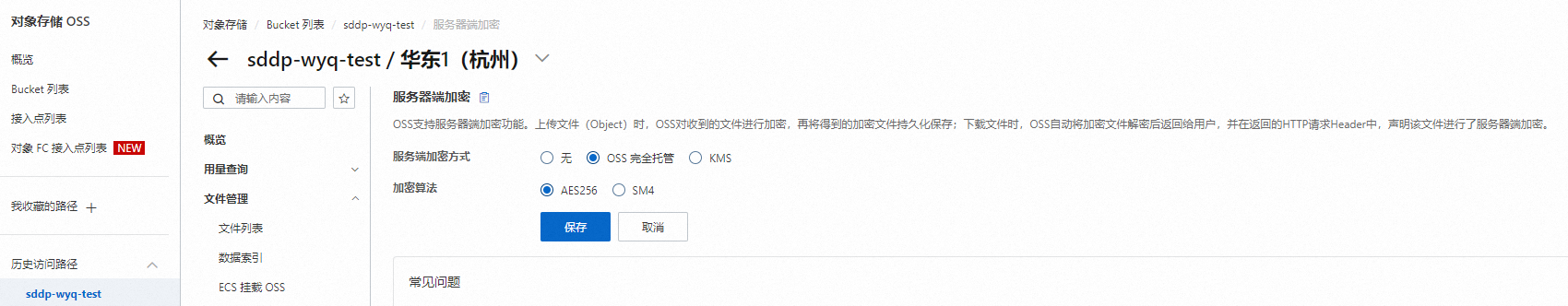

在風險詳情區域,您可以單擊處置,前往對應頁面處理風險。例如,處理OSS-開啟服務端加密功能。

跳轉到OSS Bucket的服務端加密頁面,單擊設置,例如設置OSS完全托管加密,單擊保存。服務器端加密的詳細配置說明,請參見服務器端加密。

4.3 重新檢測驗證

返回DSC側風險詳情面板,單擊重新檢測。

發現檢測已通過,表示該項風險已完成處理。

您可以參考以上操作,完成所有風險項處理,提升OSS Bucket安全配置合規性。

總結

對于已創建的OSS Bucket,您可以在存儲數據前完成Bucket安全配置合規性檢查,以增強數據存儲的安全性。

敏感數據保護策略

OSS Bucket沒有進行敏感數據識別前,針對OSS-敏感數據Bucket 公共讀(寫)權限訪問檢查默認是直接通過基線安全檢查。為了保障您OSS Bucket存儲數據后,保持安全配置合規,您可以創建敏感數據識別任務,定期掃描識別OSS Bucket中的是否存在敏感數據。對于存在敏感數據的OSS Bucket,DSC會執行OSS-敏感數據Bucket 公共讀(寫)權限訪問檢查的基線檢查,以便您及時處理該檢查項風險。

敏感數據識別任務的詳細說明,請參見識別任務說明。

數據安全中心免費版每月提供5 GB的OSS識別量。如果不能滿足業務需求,可以購買數據安全中心基礎版實例,使用該服務。具體內容,請參見購買數據安全中心。

白名單管理

如果確認對于當前資產某個檢查項的檢查結果可以忽略,您可以在資產風險頁簽,單擊目標資產操作列的加入白名單,將該資產加入該檢查項的白名單中。

數據安全中心免費版不支持白名單管理功能,您需要購買數據安全中心的企業版實例,才能使用白名單功能。