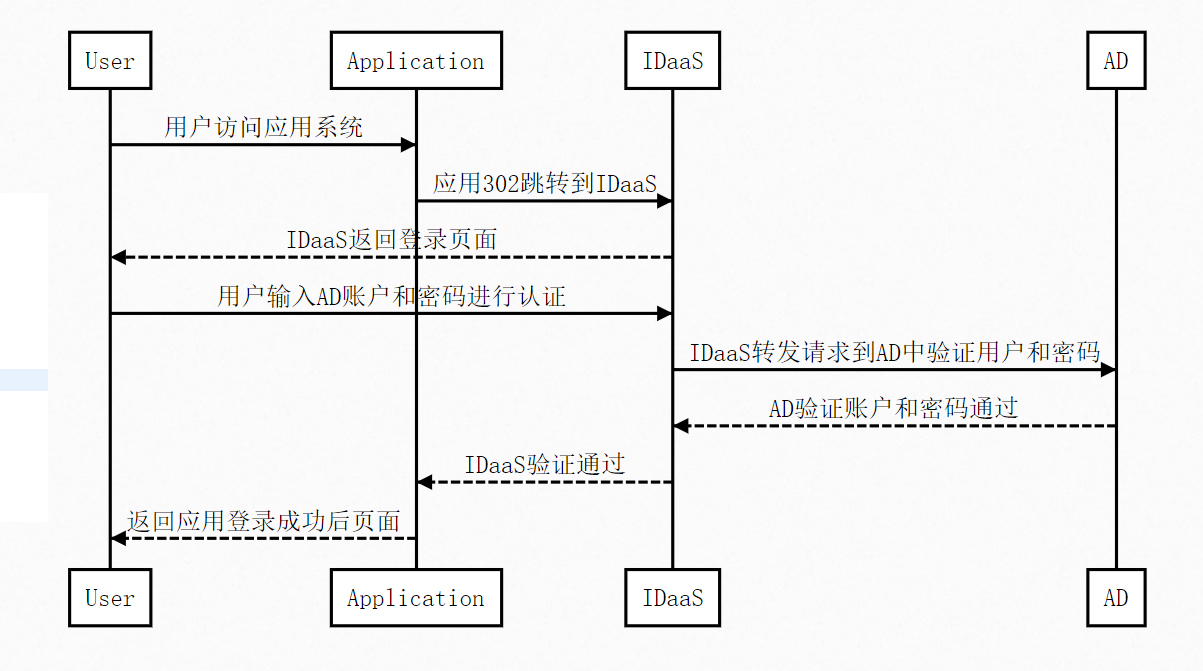

本文介紹如何通過LDAP認證源,使用AD域里面的用戶登錄IDaaS,或者直接登錄到應用。

場景

如果客戶不希望保存AD用戶的密碼到阿里,可以使用IDaaS的LDAP認證服務,實現使用AD賬戶和密碼登錄阿里控制臺,或者其它應用的目的。

演示動圖

配置步驟

1. 以IT管理員賬號登錄云盾IDaaS管理平臺。

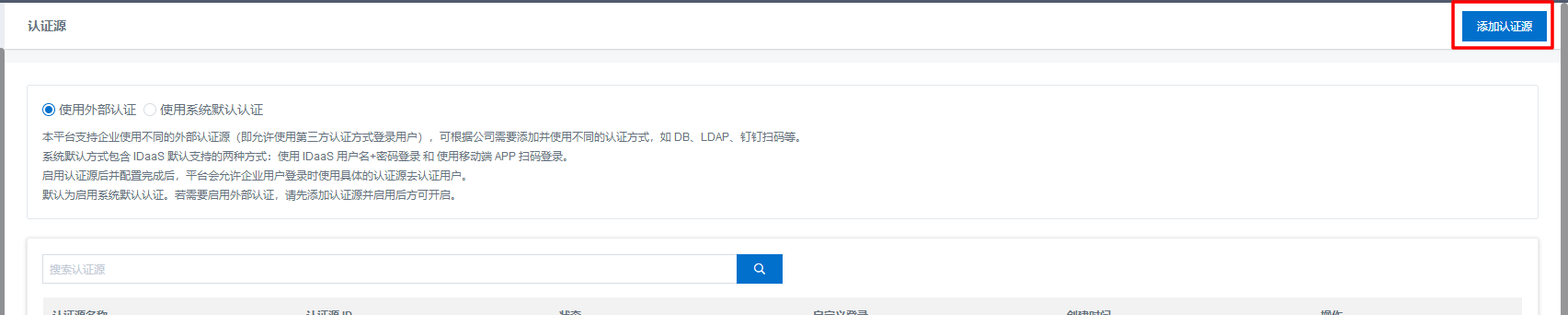

2. 在左側導航點擊 【認證】 ->【證源】 跳轉到認證源界面。

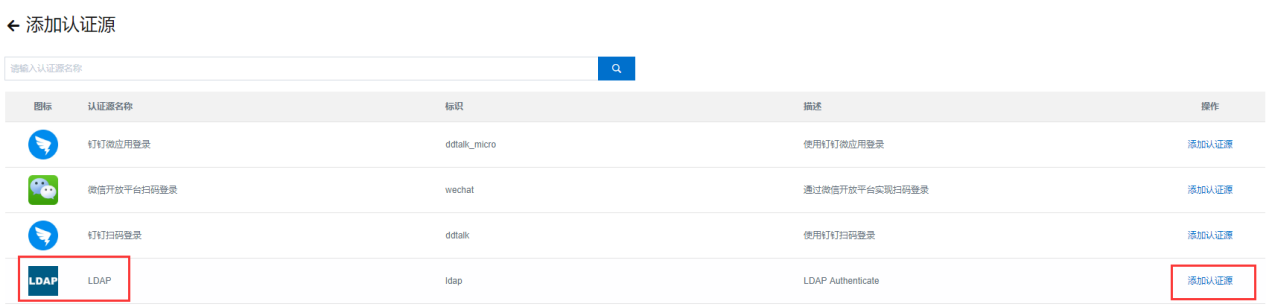

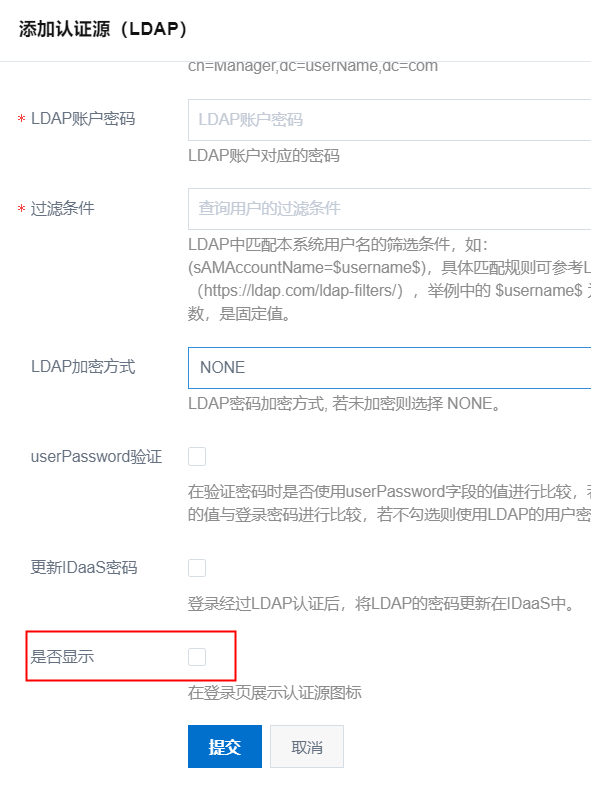

3. 點擊右上角添加認證源,選擇LDAP認證源,點擊【添加認證源】,即可在彈出的界面中配置LDAP認證源。

LDAP URL為AD域的IP加端口號;

LDAP Base、LDAP UserDn、LDAP密碼為AD的值;

過濾條件填寫為如 (UID=$username$) 。

IDaaS目前只支持公網訪問,AD需要提供公網地址,并開啟389端口,可以在安全組策略設置只有IDaaS的出口IP可以訪問AD, IDaaS出口IP請提工單咨詢IDaaS同學獲取。

4. 在AD中創建賬戶。

若您的AD中已有賬戶數據,可以跳過該步驟。AD中賬戶必須同步IDaaS中,才能實現認證。

5. 在右側導航中點擊機構及組,在機構及組頁面新建LDAP配置,配置完成后,將AD中的賬戶數據拉取到IDaaS中。

6. AD中的賬戶需要同步IDaaS后,才能使用ldap認證源進行登錄認證。 用戶輸入AD中的賬戶和密碼時,會先檢驗登錄的這個賬戶是否在IDaaS中存在,如果在IDaaS中存在, 再傳遞賬戶到LDAP中去認證, 如果IDaaS中不存在,不會進行下面的操作。

若已經在機構及組中存在LDAP認證源對應的LDAP配置,則不需要新建LDAP配置。

7. 在用戶登錄頁面下側的第三方認證登錄中點擊LDAP認證源,跳轉到LDAP賬戶登錄界面,使用AD域中的賬戶密碼進行登錄。

使用LDAP認證源進行登錄時,需要使用AD域里面的密碼進行登錄,不能使用IDaaS里面的密碼登錄。

通過以上步驟,完成了添加配置LDAP認證源,用戶可以直接使用AD中的賬戶和密碼登錄IDaaS。

通過以上步驟,完成了添加配置LDAP認證源,用戶可以直接使用AD中的賬戶和密碼登錄IDaaS。

FAQ

1. 是否使用LDAP認證源,一定要同步ldap的賬戶到IDaaS中。

是的。只需同步賬戶,不會同步LDAP中的密碼到IDaaS中。

2. 添加了ldap認證源,但是在登錄頁面沒有顯示ldap圖標。

請查看下圖中的登錄頁顯示,是否進行了勾選。

3. 是否可以更新LDAP中的密碼到IDaaS中。

支持。參考下圖設置同步ldap的密碼到IDaaS中,當使用LDAP賬戶和密碼登錄一次后會自動更新IDaaS中的密碼。

4. 通過ldap認證源進行登錄,提示賬戶名和密碼不正確。

請檢查下面參數和格式是否正確。

5. 是否可以指定默認的登錄方式是ldap認證源

支持。參考下圖配置默認的登錄方式是ldap認證源。