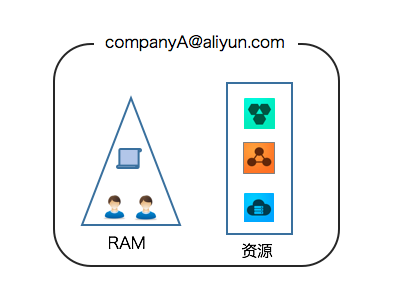

當企業上云之后,RAM安全管控可以幫助您實現簡單管理賬號、統一分配權限、集中管控資源,從而建立安全、完善的資源控制體系。

前提條件

進行操作前,請確保您已經注冊了阿里云賬號。如還未注冊,請先完成賬號注冊。

背景信息

某些公司使用RAM初期,對RAM的優勢不夠了解,也對云資源的安全管理要求不高。然而,當初創企業成長為大型公司或大型企業客戶遷移上云后,組織結構更加復雜,對云資源的安全管理需求也更加強烈,需要建立安全、完善的資源控制體系。

- 存在多用戶協同操作,RAM用戶分工不同,各司其職。

- 云賬號不想與其他RAM用戶共享云賬號密鑰,密鑰泄露風險較大。

- RAM用戶對資源的訪問方式多種多樣,資源泄露風險高。

- 某些RAM用戶離開組織時,需要收回其對資源的訪問權限。

解決方案

使用RAM,您可以創建、管理RAM用戶,并可以控制這些RAM用戶對資源的操作權限。當您的企業存在多用戶協同操作資源時,使用RAM可以讓您避免與其他用戶共享云賬號密鑰,按需為用戶分配最小權限,管理更加方便,權限更加明確,信息更加安全。

安全管理實施方案

- 創建獨立的RAM用戶

企業只需使用一個云賬號。通過RAM為名下的不同操作員創建獨立的RAM用戶,進行分權管理,不使用云賬號進行日常運維管理。

詳情請參見創建RAM用戶。

- 將控制臺用戶與API用戶分離

不建議給一個RAM用戶同時創建用于控制臺操作的登錄密碼和用于API操作的訪問密鑰。

- 應用程序賬號:只需要通過OpenAPI訪問云資源,創建訪問密鑰即可。

- 員工賬號:只需要通過控制臺操作云資源,設置登錄密碼即可。

詳情請參見創建RAM用戶。

- 創建用戶并進行分組

當云賬號下有多個RAM用戶時,可以通過創建用戶組對職責相同的RAM用戶進行分類并授權。

詳情請參見創建用戶組。

- 給不同用戶組分配最小權限

您可以使用系統策略為用戶或用戶組綁定合理的權限策略,如果您需要更精細粒度的權限策略,也可以選擇使用自定義策略。通過為用戶或用戶組授予最小權限,可以更好的限制用戶對資源的操作權限。

詳情請參見創建自定義策略。

- 為用戶登錄配置強密碼策略

您可以通過RAM控制臺設置密碼策略,如密碼長度、密碼中必須包含元素、密碼有效期等。如果允許RAM用戶更改登錄密碼,那么應該要求RAM用戶創建強密碼并且定期輪換登錄密碼或訪問密鑰。

詳情請參見設置RAM用戶安全策略。

- 為云賬號開啟多因素認證

開啟多因素認證(Multi-factor authentication,MFA)可以提高賬號的安全性,在用戶名和密碼之外再增加一層安全保護。啟用MFA后,用戶登錄阿里云時,系統將要求輸入兩層安全要素:

- 第一安全要素:用戶名和密碼

- 第二安全要素:多因素認證設備生成的驗證碼

詳情請參見為云賬號設置多因素認證。

- 為用戶開啟SSO單點登錄功能

開啟SSO單點登錄后,企業內部賬號進行統一的身份認證,實現使用企業本地賬號登錄阿里云才能訪問相應資源。

詳情請參見SSO概覽。

- 不要為云賬號創建訪問密鑰

由于云賬號對名下資源有完全控制權限,AccessKey與登錄密碼具有同樣的權力,AccessKey用于程序訪問,登錄密碼用于控制臺登錄。為了避免因訪問密鑰泄露帶來的信息泄露,不建議您創建云賬號訪問密鑰并使用該密鑰進行日常工作。

您可以通過為RAM用戶創建訪問密鑰,使用RAM用戶進行日常工作。

詳情請參見為RAM用戶創建訪問密鑰。

- 使用策略限制條件來增強安全性

要求用戶必須使用安全信道(例如:SSL)、在指定時間范圍或在指定源IP條件下才能操作指定的云資源。

詳情請參見權限策略基本元素。

- 集中控制云資源

阿里云默認云賬號是資源的擁有者,掌握完全控制權。RAM用戶對資源只有使用權,沒有所有權。這一特性可以方便您對用戶創建的實例或數據進行集中控制。

- 當用戶離開組織:只需要將對應的賬號移除,即可撤銷所有權限。

- 當用戶加入組織:只需創建新的賬號,設置登錄密碼或訪問密鑰并為RAM用戶授權。

詳情請參見為RAM用戶授權。

- 使用STS給用戶授權臨時權限

STS (Security Token Service)是RAM的一個擴展授權服務,使用STS訪問令牌可以給用戶授予臨時權限,您可以根據需要來定義訪問令牌的權限和自動過期時間,可以讓授權更加可控。

詳情請參見什么是STS。

操作結果

遵循最佳安全實踐原則,企業上云之后,綜合利用這些保護機制,建立安全完善的資源控制體系,可以更有效的保護賬號及資產的安全。

更多信息

企業上云以后通過RAM進行運維劃分,根據不同的職責,劃分不同的運維人員,方便管理和控制。詳情請參見RAM對多運維人員的權限管控。