指定API調(diào)用者

本文為您介紹在調(diào)用DMS API時(shí),如何指定真正的API調(diào)用者。若調(diào)用API時(shí)指定了調(diào)用者,且API調(diào)用成功后,在DMS會(huì)清晰地展示真正操作的用戶和代理操作的用戶。

背景信息

通常情況下,調(diào)用DMS API需要使用阿里云賬號(hào)或RAM用戶提供的AccessKeyId(簡(jiǎn)稱(chēng)AK)、AccessKeySecret(簡(jiǎn)稱(chēng)SK),在DMS會(huì)記錄調(diào)用API的賬號(hào)UID,方便后續(xù)進(jìn)行操作審計(jì)。

在特定場(chǎng)景下,存在多個(gè)非密鑰所屬用戶共用一組固定的密鑰(AK、SK)調(diào)用DMS API。DMS僅記錄AK、SK所屬的用戶,而非實(shí)際的執(zhí)行者,從而在審計(jì)追蹤中難以精準(zhǔn)識(shí)別每一次操作的實(shí)際執(zhí)行者,給審計(jì)流程的有效性和準(zhǔn)確性帶來(lái)挑戰(zhàn)。

為了解決上述問(wèn)題,DMS在部分API中增加了請(qǐng)求參數(shù)RealLoginUserUid,允許您在調(diào)用API時(shí)指定真正的調(diào)用者UID。調(diào)用成功后,DMS將展示真正調(diào)用API的用戶及其賬號(hào)UID。支持的API,請(qǐng)參見(jiàn)支持的API。

前提條件

進(jìn)行指定API調(diào)用者的阿里云賬號(hào)需要擁有AssumeUser權(quán)限。DMS管理員默認(rèn)擁有該權(quán)限。

AssumeUser屬于ABAC(Attribute-Based Access Control)的能力,目前處于灰度內(nèi)測(cè)階段。如果DMS的普通用戶需要使用該能力,可以聯(lián)系管理員在DMS用戶管理中為您添加管理員角色,或直接通過(guò)釘釘群(群號(hào):67215001618)聯(lián)系DMS技術(shù)支持。給用戶添加角色的操作,請(qǐng)參見(jiàn)編輯用戶信息。

支持的API

調(diào)用示例

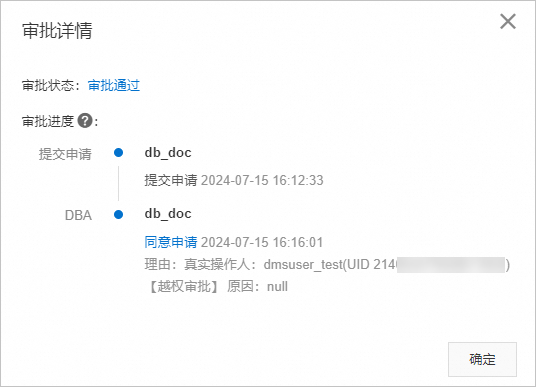

以普通用戶B(dmsuser_test)使用管理員賬號(hào)A(db_doc)調(diào)用審批工單API ApproveOrder為例。

以管理員賬號(hào)A(db_doc)進(jìn)入OpenAPI門(mén)戶。

在目標(biāo)API頁(yè)面,填寫(xiě)

RealLoginUserUid參數(shù)以及其他相關(guān)參數(shù),并單擊發(fā)起調(diào)用。示例填寫(xiě)實(shí)際調(diào)用API的B(dmsuser_test)的阿里云賬號(hào)UID。

調(diào)用成功后,可前往DMS查看實(shí)際操作者的信息。

由下圖可見(jiàn),A(db_doc)扮演B(dmsuser_test)進(jìn)行了工單審批操作。