云防火墻(Cloud Firewall)是您業務上云后的安全防護組件,支持全網流量識別、統一策略管控、入侵檢測等核心功能。云防火墻不僅可以防護從互聯網到業務的訪問流量,同時還能控制業務到互聯網的主動外聯訪問,對業務和業務間的訪問進行控制。本文介紹云防火墻的最佳防護策略以及使用流程。

最佳防護策略

功能模塊 | 子類 | 默認狀態 | 是否要調整 |

防火墻開關 | 互聯網邊界(雙向) | 在配額范圍內全開啟。 | 不調整,如果配額不夠導致沒有全開啟需要添加配額。 |

VPC邊界 | 未創建、未開啟。 | 需要手動創建并開啟。 | |

NAT邊界 | 未創建、未開啟。 | 需要手動創建并開啟。 | |

IPS | 互聯網邊界 | 默認攔截-中等模式,根據業務自動選擇。 | 不建議調整,默認配置即可。 |

VPC邊界 | 無 | 創建VPC邊界防火墻時設置IPS的攔截模式,開啟VPC邊界防火墻時會自動開啟。 | |

訪問控制 | 互聯網邊界 | 放行所有流量。 | 根據業務手動配置。 |

VPC邊界 | 無 | 開啟VPC邊界防火墻后,根據業務手動配置。 | |

NAT邊界 | 無 | 開啟NAT邊界防火墻后,根據業務手動配置。 | |

主機邊界 | 無 | 可以手動配置。 | |

告警通知 | 告警通知 | 開啟但需要配置收件人。 | 需要配置收件人。 |

統一賬號管理 | 統一賬號管理 | 無 | 需要手動創建。 |

使用流程

前提條件

已購買云防火墻。具體操作,請參見購買云防火墻服務。

步驟一:開啟云防火墻保護

云防火墻是互聯網邊界防火墻、VPC邊界防火墻、主機邊界防火墻、NAT防火墻的統稱。購買云防火墻服務后,如果您未配置任何訪問控制策略,或者未開啟攔截模式的威脅引擎,云防火墻將無法為您的業務流量提供安全防護。

防火墻類型 | 說明 | 相關文檔 |

互聯網邊界防火墻 | 對公網IP資產間的通信流量統一管控。 | 開啟互聯網邊界防火墻。具體操作,請參見互聯網邊界防火墻。 |

VPC邊界防火墻 | 對云企業網和高速通道連接的網絡實例之間的流量統一管控。具體防護的范圍,請參見VPC邊界防火墻概述。 說明 僅云防火墻企業版和旗艦版支持VPC邊界防火墻。 | 開啟VPC邊界防火墻。具體操作,請參見VPC邊界防火墻。 |

主機邊界防火墻 | 對ECS實例間的入流量和出流量進行訪問控制,限制ECS實例間的未授權訪問。 主機邊界防火墻的訪問控制策略發布后,會自動同步到ECS安全組并生效。無需您單獨開啟主機邊界防火墻。 說明 僅云防火墻企業版和旗艦版支持主機邊界防火墻。 | 配置主機邊界防火墻的訪問控制策略。具體操作,請參見配置主機邊界訪問控制策略。 |

NAT防火墻 | 對私網IP訪問公網的流量進行訪問控制和防護。 | 開啟NAT防火墻。具體操作,請參見NAT邊界防火墻。 |

開啟或關閉防火墻后,防火墻狀態變更為保護中(表示防火墻的防護已生效)或未受保護(表示防火墻的防護已關閉)。防火墻狀態變更需要數秒時間,請耐心等待。

步驟二:配置IPS能力

(可選)配置防護規則

云防火墻內置了威脅檢測引擎(IPS),可以對惡意流量入侵活動和常規攻擊行為實時告警或攔截,一般針對木馬后門等惡意文件、攻擊payload請求行為進行檢測和防護,并提供精準的威脅檢測虛擬補丁,智能阻斷入侵風險。其檢測的運行原理包括利用威脅情報、入侵檢測規則、智能模型算法識別、虛擬補丁的方式多方位進行檢測。更多信息,請參見IPS配置。

威脅引擎運行模式分為觀察模式(僅告警)、攔截模式(告警且自動阻斷攻擊payload),針對不同的攻擊類型,云防火墻威脅引擎設計了不同的策略。攔截模式的適用場景如下:

攔截模式-寬松:防護粒度較粗,主要覆蓋低誤報規則,適合對誤報要求高的業務場景。

攔截模式-中等:防護粒度較寬松,介于寬松和嚴格之間,精準度較高,適合日常運維的常規防護場景。

攔截模式-嚴格:防護粒度精細,覆蓋全量規則,相比中等規則組可能誤報更高,適合對安全防護漏報要求高的場景。

修改防護配置時,建議您優先開啟觀察模式,通過試運行一段時間,分析數據誤攔截情況后,再開啟防護攔截模式功能。

更多入侵防御使用實踐,請參見:

查看防護結果

您可以在云防火墻控制臺的檢測響應> 入侵防御的互聯網防護或者VPC防護頁簽,查看云防火墻對資產的入侵攔截情況,包括攔截流量的源IP、目的IP、阻斷應用、阻斷來源和阻斷事件詳情等。更多信息,請參見入侵防御。

步驟三:查看網絡流量分析

通過流量分析,您可以實時查看主機發生的主動外聯、公網暴露、VPC互訪的詳細信息,進行流量可視化管理,排查異常流量。

主動外聯(出向流量)

您可以通過主動外聯活動頁面展示云上資產外聯域名、外聯IP信息,結合情報標簽和訪問詳情及日志,可對出方向訪問控制策略進行查漏補缺。具體操作,請參見主動外聯。

公網暴露(入向流量)

您也可以查看流量公網暴露的云上開放的服務、端口、公網IP地址和云產品信息,結合開放公網IP信息和推薦的智能策略可加強入方向訪問控制策略安全水位。具體操作,請參見公網暴露。

VPC互訪(內網流量)

VPC訪問活動展示VPC與VPC之間的流量趨勢、會話、開發端口等,可查看和排查異常流量,為VPC訪問控制策略加固防護。具體操作,請參見VPC互訪。

流量分析是配置訪問控制策略的基礎。建議您在配置訪問控制策略前全面了解您資產的流量情況。

步驟四:配置訪問控制策略

云防火墻支持對內網訪問外網的流量、外網訪問內網的流量和內網之間互訪的流量進行精準的訪問控制,降低資產被入侵的風險。

如果您未配置任何策略,云防火墻默認放行所有流量。關于如何配置云防火墻的訪問控制策略,請參見:

訪問控制策略最佳實踐

除了開放必要的主動外聯訪問以外,建議您將其他出方向流量全部設置為拒絕。

出方向策略的源地址為私網地址時,請確認已創建NAT防火墻,否則出方向策略不會生效。相關信息,請參見NAT邊界防火墻。

邊界 | 方向 | 最佳實踐 | 相關文檔 |

互聯網邊界 | 出向 | 內網到外網的互聯網邊界訪問控制策略管控云上資產訪問互聯網出方向的流量,一般建議先配置放行訪問互聯網的策略,然后再配置拒絕所有云上資產訪問互聯網服務的策略,可實現放行部分云資產需要訪問互聯網的流量,拒絕全部云上資產流量出內網的訪問控制,將外聯風險做到有放有控。 配置互聯網邊界防火墻策略前,請您確認互聯網邊界防火墻開關已開啟,否則策略將不生效。 您需要先創建一條出方向的訪問控制策略,先對可信的內部源IP放行,將優先級設置為最前。然后創建第二條出方向的訪問控制策略,拒絕其它所有訪問源去訪問外部互聯網,將優先級設置為最后。若訪問源、目的源、端口有多個,可使用地址簿或創建多條訪問控制策略。 | |

入向 | 外網到內網的互聯網邊界訪問控制策略管控用戶訪問云上服務入方向的流量,一般建議先配置放行訪問云上服務的策略,然后再配置拒絕所有來源、協議、端口和應用的策略。可實現對可信流量放行,對其他可疑流量或惡意流量進行拒絕的訪問控制,將外網風險管理做到有放有控。 配置互聯網邊界防火墻策略前,請您確認互聯網邊界防火墻開關已開啟,否則策略將不生效。 您需要先創建一條入方向的訪問控制策略,先對可信的外部源IP放行,將優先級設置為最前。然后創建第二條入方向的訪問控制策略,拒絕其它所有訪問源去訪問內部網絡,將優先級設置為最后。若訪問源、目的源、端口有多個,可使用地址簿或創建多條訪問控制策略。 | ||

NAT邊界 | 出向 | 開啟NAT邊界防火墻后,NAT邊界防火墻會檢測所有經過VPC內私網資源(包括同一VPC內的資源和跨VPC的資源)流向該NAT網關的出方向流量。 NAT邊界防火墻會根據您配置的訪問控制策略、云防火墻內置的威脅情報庫等策略,匹配流量的訪問源、目的地址、端口、協議、應用、域名等元素,判斷當前流量是否滿足放行標準,從而限制私網資源到互聯網的未授權訪問。 | |

VPC邊界 | 互訪 | 內網到內網的VPC邊界訪問控制策略管控兩個VPC間的通信流量,一般建議先配置放行可信IP訪問VPC的策略,然后再配置拒絕其他地址訪問VPC的策略。 VPC邊界防火墻可用于檢測和控制兩個VPC間的通信流量,VPC邊界防火墻開啟后默認放行所有流量。 您需要先創建一條VPC邊界防火墻放行策略,先放行可信流量,將優先級設置為最前。然后創建第二條VPC邊界防火墻拒絕策略,拒絕其它所有訪問源去訪問內部網絡,將優先級設置為最后。 | |

主機邊界 | 出入 | 主機邊界防火墻可以對ECS實例間的入流量和出流量進行訪問控制,實現更細粒度的ECS實例間的未授權訪問。主機邊界防火墻的訪問控制策略發布后,會自動同步到ECS安全組并生效。 一般建議先配置放行訪問云上服務的策略,然后再配置拒絕所有來源、協議、端口和應用的策略。 策略組分為普通策略組和企業策略組,如果您的ECS數量較少,您可以使用普通策略組,即當前的ECS安全組。如果ECS實例較多,建議使用企業策略組,相比原有的普通策略組,企業策略組大幅提升了組內可容納的實例數量,不再限制組內私網IP數量,規則配置方式更加簡潔便于維護,適用于對整體規模和運維效率有較高需求的企業級用戶。 |

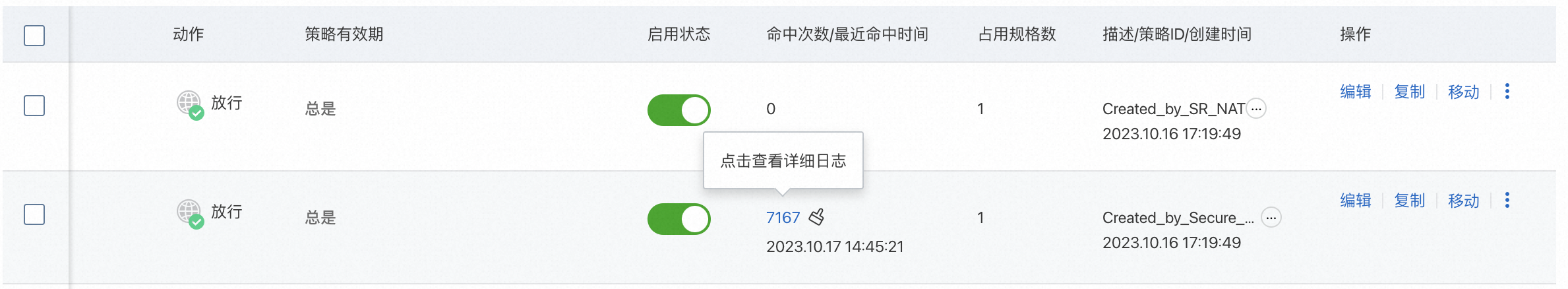

查看訪問控制策略命中情況

訪問控制策略配置完成后,默認情況下策略立即生效。您可以進入云防火墻控制臺的訪問控制 > 互聯網邊界頁面,在訪問控制策略列表的命中次數/最近命中時間列,查看訪問控制策略的命中情況。更多信息,請參見配置互聯網邊界訪問控制策略。

命中次數/最近命中時間列有顯示命中次數及時間,表示已有訪問流量命中該策略。您可以單擊命中次數,跳轉到流量日志頁面查看詳細數據。具體操作,請參見日志審計。

步驟五:配置告警通知

您可以通過設置告警通知,在出現資產攻擊風險、新增資產等情況時,及時收到通知,以便您了解資產狀態,及時處理異常問題,保障資產安全。

關于云防火墻支持設置的告警類型以及如何設置,請參見告警通知。