本文中含有需要您注意的重要提示信息,忽略該信息可能對您的業務造成影響,請務必仔細閱讀。

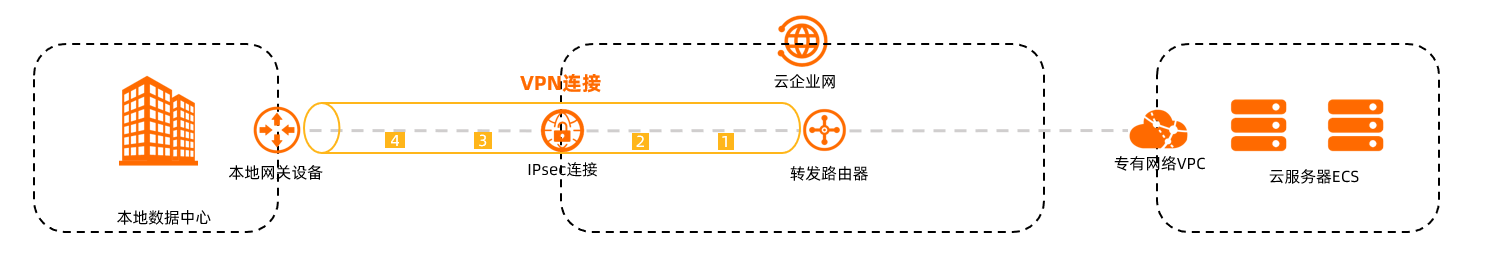

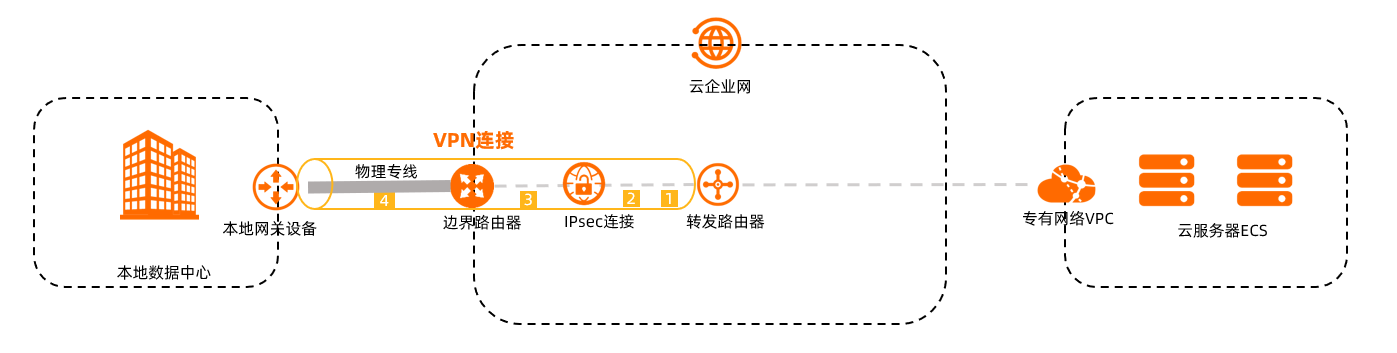

轉發路由器支持連接VPN網關的IPsec連接。本地數據中心可以通過IPsec連接直接連接至轉發路由器,然后通過轉發路由器實現與其他網絡的互通,例如實現本地數據中心與同地域VPC實例互通、與跨地域VPC實例互通、與其他本地數據中心互通等。

使用限制

僅企業版轉發路由器支持創建VPN連接。

目前,僅部分地域下的IPsec連接支持連接至轉發路由器實例。關于地域詳情,請參見IPsec-VPN功能支持的地域。

雙隧道模式的VPN連接功能正在公測中,泰國(曼谷)、菲律賓(馬尼拉)、德國(法蘭克福)、英國(倫敦)、華北6(烏蘭察布)地域的VPN連接已升級為雙隧道模式,其他地域仍為單隧道模式。如有雙隧道需求,請聯系客戶經理申請使用。關于什么是雙隧道,請參考綁定轉發路由器場景雙隧道IPsec-VPN連接說明。

創建VPN連接后,系統自動在轉發路由器所有路由表的出地域網關方向添加策略優先級為5000、策略行為為拒絕的路由策略,該條路由策略會拒絕VPN連接、邊界路由器VBR(Virtual Border Router)連接、云連接網CCN(Cloud Connect Network)連接之間相互通信。

在本地數據中心已通過IPsec-VPN(IPsec連接綁定VPN網關實例)和VPC接入轉發路由器的情況下,如果您又通過創建VPN連接的方式將當前本地數據中心直接接入了轉發路由器,則VPC所在鏈路和VPN連接所在鏈路不支持做流量的負載均衡。

資源配額限制如下表所示。

資源

默認限制

申請更多配額

每個轉發路由器支持創建的VPN連接數量

50個

您可以通過以下兩種方式自主申請提升配額:

在云企業網配額管理頁面申請提升配額。具體操作,請參見管理云企業網配額。

每個轉發路由器下支持ECMP(Equal-Cost Multipath Routing)的VPN連接數量

16個

無法調整

每個IPsec連接支持連接的轉發路由器數量

1個

無法調整

計費說明

在您使用VPN連接的過程中,將會涉及轉發路由器連接費、轉發路由器流量處理費、IPsec連接實例費、流量費和出方向流量費計費項。依據IPsec連接的網絡類型,系統將會對不同計費項進行計費。VPN連接計費規則如下表所示。

VPN連接計費規則(公網)

計費項序號 | 計費項名稱 | 計費項說明 | 相關文檔 |

① | 轉發路由器連接費 | 指轉發路由器連接IPsec連接后產生的連接費。 | |

② | 轉發路由器流量處理費 | 指IPsec連接向轉發路由器發送流量后產生的流量處理費。 | |

③ | IPsec連接實例費 | 指創建IPsec連接后產生的實例費。 | |

④ | 流量費 | 指IPsec連接向本地數據中心發送流量后產生的流量費。 |

VPN連接計費規則(私網)

計費項序號 | 計費項名稱 | 計費項說明 | 相關文檔 |

① | 轉發路由器連接費 | 指轉發路由器連接VBR實例和IPsec連接后產生的連接費。 | |

② | 轉發路由器流量處理費 | 指VBR實例向轉發路由器發送流量后產生的處理費。 | |

③ | IPsec連接實例費 | 指創建IPsec連接后產生的實例費。 | |

④ | 出方向流量費 | 指VBR實例向本地數據中心發送流量后產生的流量費。 |

創建流程

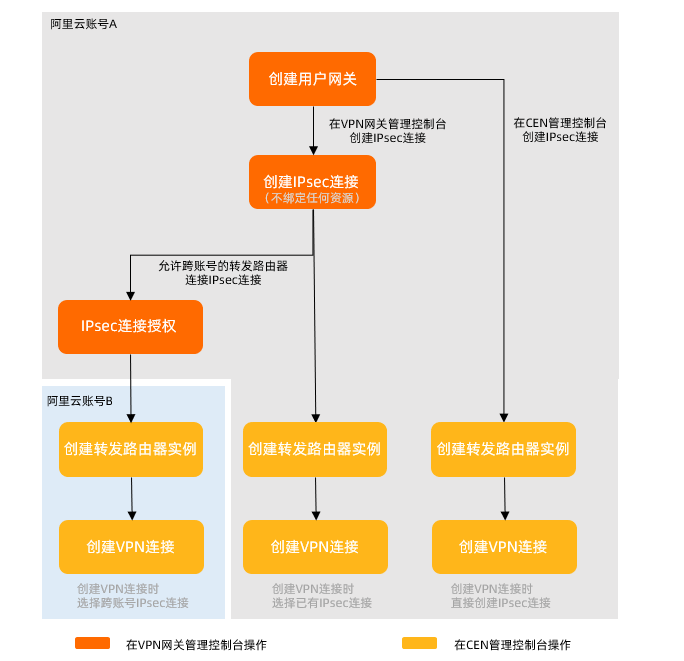

在創建VPN連接前,您需要先創建一個IPsec連接。本地數據中心通過IPsec連接接入阿里云,創建VPN連接即是將轉發路由器和IPsec連接關聯起來,關聯后,本地數據中心便可通過IPsec連接接入轉發路由器,進而可與轉發路由器下的其他網絡互通。

您可以在云企業網CEN(Cloud Enterprise Network)管理控制臺創建IPsec連接,也可以在VPN網關管理控制臺創建IPsec連接,且您也可以創建跨賬號的IPsec連接。依據IPsec連接所屬的賬號以及創建IPsec連接的位置,VPN連接創建流程如下圖所示。

創建IPsec連接時,需要為IPsec連接指定用戶網關,因此在創建IPsec連接前,需要先創建用戶網關。

在VPN網關管理控制臺創建IPsec連接時,綁定資源需選擇為不綁定。

前提條件

創建VPN連接

- 登錄云企業網管理控制臺。

- 在云企業網實例頁面,找到目標云企業網實例,單擊目標實例ID。

在頁簽,找到目標地域的轉發路由器實例,在操作列單擊創建網絡實例連接。

在連接網絡實例頁面,根據以下信息配置VPN連接的信息,然后單擊確定創建。

依據創建IPsec連接流程的不同,您需要配置不同的配置項,此處羅列出所有配置項說明,供您參考。

說明在首次執行此操作時,系統會自動為您創建一個服務關聯角色,角色名稱為AliyunServiceRoleForVpn,該服務關聯角色允許VPN網關對彈性網卡、安全組等資源進行操作,以便您可以成功創建VPN連接。如果您的賬號下已存在該服務關聯角色,系統則不會重復創建。關于AliyunServiceRoleForVpn的更多信息,請參見AliyunServiceRoleForVpn。

單隧道模式

基本配置

配置項

說明

實例類型

選擇虛擬專用網(VPN)。

地域

選擇轉發路由器所屬的地域。

轉發路由器

系統自動顯示當前地域下已創建的轉發路由器實例。

資源歸屬UID

選擇IPsec連接所屬的賬號類型。

轉發路由器支持連接同賬號和跨賬號的IPsec連接:

如果IPsec連接與轉發路由器實例屬于同一個阿里云賬號,請選擇同賬號。

如果IPsec連接與轉發路由器實例屬于不同的阿里云賬號,請選擇跨賬號,并輸入IPsec連接所屬的阿里云賬號(主賬號)ID。

單項資源

選擇IPsec連接的類型。取值:

新建資源:表示轉發路由器連接新創建的IPsec連接。

VPN連接創建完成后,系統將會新創建一個IPsec連接并與轉發路由器綁定。您可以在VPN網關管理控制臺通過編輯按鈕查看新創建的IPsec連接的信息。具體操作,請參見修改IPsec連接。

現有資源:表示轉發路由器連接已創建的IPsec連接。

連接名稱

輸入VPN連接的名稱。

標簽

為VPN連接設置標簽。

標簽鍵:不允許為空字符串。最多支持64個字符,不能以

aliyun和acs:開頭,不能包含http://或者https://。標簽值:可以為空字符串。最多支持128個字符,不能以

aliyun和acs:開頭,不能包含http://或者https://。

支持為VPN連接添加多個標簽。關于標簽的更多信息,請參見標簽。

網關類型

選擇IPsec連接的網絡類型。取值:

公網(默認值):表示IPsec連接通過公網建立加密通信通道。

私網:表示IPsec連接通過私網建立加密通信通道。

可用區

選擇可用區。

系統將在您選擇的可用區下創建資源。

用戶網關

選擇IPsec連接的用戶網關。

路由模式

選擇IPsec連接的路由模式。取值:

目的路由模式(默認值):基于目的IP地址路由和轉發流量。

感興趣流模式:基于源IP地址和目的IP地址精確的路由和轉發流量。

選擇感興趣流模式后,您需要配置本端網段和對端網段。VPN連接配置完成后,系統自動在IPsec連接下的目的路由表中添加目的路由,目的路由默認會被發布至IPsec連接關聯的轉發路由器的路由表中。

立即生效

選擇IPsec連接的配置是否立即生效。 取值:

是:配置完成后系統立即進行IPsec協議協商。

否(默認值):當有流量進入時系統才進行IPsec協議協商。

預共享密鑰

輸入IPsec連接的認證密鑰,用于阿里云側與本地數據中心之間的身份認證。

密鑰長度為1~100個字符。若您未指定預共享密鑰,系統會隨機生成一個16位的字符串作為預共享密鑰。

創建VPN連接后,您可以在VPN網關管理控制臺通過編輯按鈕查看系統生成的預共享密鑰。具體操作,請參見修改IPsec連接。

重要IPsec連接側和本地數據中心側配置的預共享密鑰需一致,否則系統無法正常建立IPsec連接。

加密配置

配置

說明

IKE配置

版本

選擇IKE協議的版本。取值:

ikev1

ikev2(默認值)

目前系統支持IKEv1和IKEv2,相對于IKEv1版本,IKEv2版本簡化了SA的協商過程并且對于多網段的場景提供了更好的支持,所以建議選擇IKEv2版本。

協商模式

選擇協商模式。 取值:

main(默認值):主模式,協商過程安全性高。

aggressive:野蠻模式,協商快速且協商成功率高。

協商成功后兩種模式的信息傳輸安全性相同。

加密算法

選擇第一階段協商使用的加密算法。

加密算法支持aes(aes128,默認值)、aes192、aes256、des和3des。

認證算法

選擇第一階段協商使用的認證算法。

認證算法支持sha1(默認值)、md5、sha256、sha384和sha512。

DH分組

選擇第一階段協商的Diffie-Hellman密鑰交換算法。取值:

group1:表示DH分組中的DH1。

group2(默認值):表示DH分組中的DH2。

group5:表示DH分組中的DH5。

group14:表示DH分組中的DH14。

SA生存周期(秒)

設置第一階段協商出的SA的生存周期。單位:秒。默認值:86400。取值范圍:0~86400。

LocalId

輸入IPsec連接阿里云側的標識,用于第一階段的協商。默認值為IPsec連接的網關IP地址。

LocalId支持FQDN格式,如果您使用FQDN格式,協商模式建議選擇為野蠻模式(aggressive)。

RemoteId

輸入本地數據中心側的標識,用于第一階段的協商。默認值為用戶網關的IP地址。

RemoteId支持FQDN格式,如果您使用FQDN格式,協商模式建議選擇為野蠻模式(aggressive)。

IPsec配置

加密算法

選擇第二階段協商的加密算法。

加密算法支持aes(aes128,默認值)、aes192、aes256、des和3des。

認證算法

選擇第二階段協商的認證算法。

認證算法支持sha1(默認值)、md5、sha256、sha384和sha512。

DH分組

選擇第二階段協商的Diffie-Hellman密鑰交換算法。取值:

disabled:表示不使用DH密鑰交換算法。

對于不支持PFS的客戶端請選擇disabled。

如果選擇為非disabled的任何一個組,會默認開啟PFS功能(完美向前加密),使得每次重協商都要更新密鑰,因此,相應的客戶端也要開啟PFS功能。

group1:表示DH分組中的DH1。

group2(默認值):表示DH分組中的DH2。

group5:表示DH分組中的DH5。

group14:表示DH分組中的DH14。

SA生存周期(秒)

設置第二階段協商出的SA的生存周期。單位:秒。默認值:86400。取值范圍:0~86400。

DPD

選擇開啟或關閉對等體存活檢測DPD(Dead Peer Detection)功能。

開啟DPD功能后,IPsec發起端會發送DPD報文用來檢測對端的設備是否存活,如果在設定時間內未收到正確回應則認為對端已經斷線,IPsec將刪除ISAKMP SA和相應的IPsec SA,安全隧道同樣也會被刪除。系統默認開啟該功能。

NAT穿越

選擇開啟或關閉NAT(Network Address Translation)穿越功能。

開啟NAT穿越功能后,IKE協商過程會刪除對UDP端口號的驗證過程,同時能幫您發現加密通信通道中的NAT網關設備。系統默認開啟該功能。

BGP配置

開啟BGP(Border Gateway Protocol)功能后,IPsec連接將通過BGP動態路由協議自動學習和發布路由,可以幫您降低網絡維護成本和網絡配置風險。

系統默認關閉BGP功能,在添加BGP配置前,請先開啟BGP功能。

配置項

說明

隧道網段

輸入IPsec隧道的網段。

隧道網段需要是在169.254.0.0/16內的子網掩碼為30的網段,且不能是169.254.0.0/30、169.254.1.0/30、169.254.2.0/30、169.254.3.0/30、169.254.4.0/30、169.254.5.0/30和169.254.169.252/30。

本端BGP地址

輸入IPsec連接阿里云側的BGP IP地址。

該地址為隧道網段內的一個IP地址。

本端自治系統號

輸入IPsec連接阿里云側的自治系統號。默認值:45104。自治系統號取值范圍:1~4294967295。

自治系統號支持按照兩段位的格式進行輸入,即:前16位比特.后16位比特。每個段位使用十進制輸入。

例如輸入123.456,則表示自治系統號:123*65536+456=8061384。

說明建議您使用自治系統號的私有號碼與阿里云建立BGP連接。自治系統號的私有號碼范圍請自行查閱文檔。

健康檢查

開啟健康檢查功能后,系統將自動檢測IPsec連接下本地數據中心和阿里云側的網絡連通性,并依據健康檢查結果自動切換路由,幫助您提高網絡的高可用性。

系統默認關閉該功能。在添加健康檢查配置前,請先開啟健康檢查功能。

重要配置健康檢查功能后,請在本地數據中心側添加一條目標網段為源IP,子網掩碼為32位,下一跳指向IPsec連接的路由條目,以確保健康檢查功能正常工作。

配置項

說明

目標IP

輸入阿里云側通過IPsec連接可以訪問的本地數據中心的IP地址。

源IP

輸入本地數據中心通過IPsec連接可以訪問的阿里云側的IP地址。

重試間隔

選擇健康檢查的重試間隔時間,單位:秒。默認值:3。

重試次數

選擇健康檢查的重試次數。默認值:3。

切換路由

選擇健康檢查失敗后是否允許系統撤銷已發布的路由。默認值:是,即健康檢查失敗后,允許系統撤銷已發布的路由。

如果您取消選中是,則健康檢查失敗后,系統不會撤銷已發布的路由。

高級配置

創建VPN連接時,系統默認幫您選中以下三種高級功能。

配置項

說明

自動發布路由到VPN

開啟本功能后,VPN連接會將轉發路由器路由表中的路由條目自動傳播至IPsec連接的BGP路由表中。

說明在IPsec連接和本地數據中心之間運行BGP動態路由協議的情況下,本功能才會生效。

后續您也可以通過自動發布路由功能關閉該功能。具體操作,請參見關閉路由同步。

自動關聯至轉發路由器的默認路由表

開啟本功能后,VPN連接會關聯至轉發路由器的默認路由表,轉發路由器會通過查詢默認路由表轉發來自IPsec連接的流量。

自動傳播系統路由至轉發路由器的默認路由表

開啟本功能后,VPN連接會將IPsec連接目的路由表和BGP路由表中的路由傳播至轉發路由器的默認路由表中。

您可以取消選中以上高級功能,后續通過轉發路由器的關聯轉發、路由學習等路由功能自定義VPN連接的連通性。具體操作,請參見路由管理。

雙隧道模式

基本配置

配置項

說明

實例類型

選擇虛擬專用網(VPN)。

地域

選擇轉發路由器所屬的地域。

轉發路由器

系統自動顯示當前地域下已創建的轉發路由器實例。

資源歸屬UID

選擇IPsec連接所屬的賬號類型。

轉發路由器支持連接同賬號和跨賬號的IPsec連接:

如果IPsec連接與轉發路由器實例屬于同一個阿里云賬號,請選擇同賬號。

如果IPsec連接與轉發路由器實例屬于不同的阿里云賬號,請選擇跨賬號,并輸入IPsec連接所屬的阿里云賬號(主賬號)ID。

單項資源

選擇IPsec連接的類型。取值:

新建資源:表示轉發路由器連接新創建的IPsec連接。

VPN連接創建完成后,系統將會新創建一個IPsec連接并與轉發路由器綁定。您可以在VPN網關管理控制臺通過編輯按鈕查看新創建的IPsec連接的信息。具體操作,請參見修改IPsec連接。

現有資源:表示轉發路由器連接已創建的IPsec連接。

連接名稱

輸入VPN連接的名稱。

網關類型

選擇IPsec連接的網絡類型。取值:

公網(默認值):表示IPsec連接通過公網建立加密通信通道。

私網:表示IPsec連接通過私網建立加密通信通道。

路由模式

選擇IPsec連接的路由模式。取值:

目的路由模式(默認值):基于目的IP地址路由和轉發流量。

感興趣流模式:基于源IP地址和目的IP地址精確的路由和轉發流量。

選擇感興趣流模式后,您需要配置本端網段和對端網段。VPN連接配置完成后,系統自動在IPsec連接下的目的路由表中添加目的路由,目的路由默認會被發布至IPsec連接關聯的轉發路由器的路由表中。

立即生效

選擇IPsec連接的配置是否立即生效。 取值:

是:配置完成后系統立即進行IPsec協議協商。

否(默認值):當有流量進入時系統才進行IPsec協議協商。

啟用BGP

關(默認值):手動配置靜態路由。

開:IPsec連接將通過BGP動態路由協議自動學習和發布路由。

本端自治系統號

如果您已將啟用BGP置為開,則需要配置此項。如果未打開,則不需要配置。

輸入IPsec連接阿里云側的自治系統號。默認值:45104。自治系統號取值范圍:1~4294967295。

自治系統號支持按照兩段位的格式進行輸入,即:前16位比特.后16位比特。每個段位使用十進制輸入。

例如輸入123.456,則表示自治系統號:123*65536+456=8061384。

說明建議您使用自治系統號的私有號碼與阿里云建立BGP連接。自治系統號的私有號碼范圍請自行查閱文檔。

Tunnel配置

雙隧道模式下,需要分別配置Tunnel 1和Tunnel 2,使其均為可用狀態。如果您僅配置或僅使用了其中1條隧道,則無法體驗IPsec-VPN連接鏈路冗余能力以及可用區級別的容災能力。

配置

說明

用戶網關

選擇隧道待關聯的用戶網關。

預共享密鑰

輸入隧道的認證密鑰,用于隧道與隧道對端之間的身份認證。

密鑰長度為1~100個字符,支持數字、大小寫英文字母及右側字符

~`!@#$%^&*()_-+={}[]\|;:',.<>/?,不能包含空格。若您未指定預共享密鑰,系統會隨機生成一個16位的字符串作為預共享密鑰。創建IPsec連接后,您可以通過隧道的編輯按鈕查看系統生成的預共享密鑰。具體操作,請參見修改隧道的配置。

重要隧道及隧道對端的預共享密鑰需一致,否則系統無法正常建立隧道。

加密配置

配置

說明

加密配置:IKE配置

版本

選擇IKE協議的版本。

ikev1

ikev2(默認值)

相對于IKEv1版本,IKEv2版本簡化了SA的協商過程并且對于多網段的場景提供了更好的支持,推薦選擇IKEv2版本。

協商模式

選擇協商模式。

main(默認值):主模式,協商過程安全性高。

aggressive:野蠻模式,協商快速且協商成功率高。

協商成功后兩種模式的信息傳輸安全性相同。

加密算法

選擇第一階段協商使用的加密算法。

加密算法支持aes(aes128,默認值)、aes192、aes256、des和3des。

說明推薦使用aes、aes192、aes256加密算法,不推薦使用des、3des加密算法。

aes是一種對稱密鑰加密算法,提供高強度的加密和解密,在保證數據安全傳輸的同時對網絡延遲、吞吐量、轉發性能影響較小。

3des是三重數據加密算法,加密時間較長且算法復雜度較高,運算量較大,相比aes會降低轉發性能。

認證算法

選擇第一階段協商使用的認證算法。

認證算法支持sha1(默認值)、md5、sha256、sha384和sha512。

說明在部分本地網關設備上添加VPN配置時,可能需要指定PRF算法,PRF算法與IKE階段認證算法保持一致即可。

DH分組

選擇第一階段協商的Diffie-Hellman密鑰交換算法。

group1:表示DH分組中的DH1。

group2(默認值):表示DH分組中的DH2。

group5:表示DH分組中的DH5。

group14:表示DH分組中的DH14。

SA生存周期(秒)

設置第一階段協商出的SA的生存周期。單位:秒。默認值:86400。取值范圍:0~86400。

LocalId

輸入隧道本端的標識符,用于第一階段的協商。默認值為隧道的網關IP地址。

該參數僅作為標識符用于在IPsec-VPN連接協商中標識阿里云,無其他作用。支持使用IP地址格式或FQDN(Fully Qualified Domain Name)格式,不能包含空格。推薦使用私網IP地址作為隧道本端的標識。

如果LocalId使用了FQDN格式,例如輸入example.aliyun.com,則本地網關設備上IPsec連接的對端ID需與LocalId的值保持一致,協商模式建議選擇為aggressive(野蠻模式)。

RemoteId

輸入隧道對端的標識符,用于第一階段的協商。默認值使用隧道關聯的用戶網關中的IP地址作為隧道對端標識符。

該參數僅作為標識符用于在IPsec-VPN連接協商中標識本地網關設備,無其他作用。支持使用IP地址格式或FQDN(Fully Qualified Domain Name)格式,不能包含空格。推薦使用私網IP地址作為隧道對端的標識。

如果RemoteId使用了FQDN格式,例如輸入example.aliyun.com,則本地網關設備上本端ID需與RemoteId的值保持一致,協商模式建議選擇為aggressive(野蠻模式)。

加密配置:IPsec配置

加密算法

選擇第二階段協商的加密算法。

加密算法支持aes(aes128,默認值)、aes192、aes256、des和3des。

說明推薦使用aes、aes192、aes256加密算法,不推薦使用des、3des加密算法。

aes是一種對稱密鑰加密算法,提供高強度的加密和解密,在保證數據安全傳輸的同時對網絡延遲、吞吐量、轉發性能影響較小。

3des是三重數據加密算法,加密時間較長且算法復雜度較高,運算量較大,相比aes會降低轉發性能。

認證算法

選擇第二階段協商的認證算法。

認證算法支持sha1(默認值)、md5、sha256、sha384和sha512。

DH分組

選擇第二階段協商的Diffie-Hellman密鑰交換算法。

disabled:表示不使用DH密鑰交換算法。

如果隧道對端的本地網關設備不支持PFS,請選擇disabled。

如果選擇為非disabled的任何一個組,會默認開啟完美向前加密PFS(Perfect Forward Secrecy)功能,使得每次重協商都要更新密鑰,因此,相應的隧道對端的本地網關設備也要開啟PFS功能。

group1:表示DH分組中的DH1。

group2(默認值):表示DH分組中的DH2。

group5:表示DH分組中的DH5。

group14:表示DH分組中的DH14。

SA生存周期(秒)

設置第二階段協商出的SA的生存周期。單位:秒。默認值:86400。取值范圍:0~86400。

DPD

選擇開啟或關閉對等體存活檢測DPD(Dead Peer Detection)功能。DPD功能默認開啟。

開啟DPD功能后,IPsec連接會發送DPD報文用來檢測對端的設備是否存活,如果在設定時間內未收到正確回應則認為對端已經斷線,IPsec連接將刪除ISAKMP SA和相應的IPsec SA,安全隧道同樣也會被刪除。DPD檢測超時后,IPsec連接會自動重新發起IPsec-VPN隧道協商。

如果隧道使用IKEv1版本,DPD報文的超時時間為30秒。

如果隧道使用IKEv2版本,DPD報文的超時時間為130秒。

NAT穿越

選擇開啟或關閉NAT(Network Address Translation)穿越功能。NAT穿越功能默認開啟。

開啟NAT穿越功能后,IKE協商過程會刪除對UDP端口號的驗證過程,同時能幫您發現加密通信通道中的NAT網關設備。

BGP配置

如果您已經打開了IPsec連接的BGP功能,您可以根據以下信息指定BGP隧道網段以及阿里云側BGP隧道IP地址。如果您未打開IPsec連接的BGP功能,您可以在創建IPsec連接后單獨為隧道開啟BGP功能并添加相應配置。具體操作,請參見單獨為隧道開啟BGP功能。

配置項

說明

隧道網段

輸入隧道網段。

隧道網段需要是在169.254.0.0/16內的子網掩碼為30的網段,且不能是169.254.0.0/30、169.254.1.0/30、169.254.2.0/30、169.254.3.0/30、169.254.4.0/30、169.254.5.0/30、169.254.6.0/30和169.254.169.252/30。

說明一個IPsec連接下兩條隧道的隧道網段不能相同。

本端BGP地址

輸入隧道本端的BGP IP地址。

該地址為隧道網段內的一個IP地址。

高級配置

創建VPN連接時,系統默認幫您選中以下三種高級功能。

配置項

說明

自動發布路由

開啟本功能后,系統會將轉發路由器路由表(指IPsec連接關聯的轉發路由器路由表)中的路由條目自動傳播至IPsec連接的BGP路由表中。

說明在IPsec連接和本地數據中心之間運行BGP動態路由協議的情況下,本功能才會生效。

后續您也可以通過自動發布路由功能關閉該功能。具體操作,請參見關閉路由同步。

自動關聯至轉發路由器的默認路由表

開啟本功能后,IPsec連接會關聯至轉發路由器的默認路由表,轉發路由器會通過查詢默認路由表轉發來自IPsec連接的流量。

自動傳播系統路由至轉發路由器的默認路由表

開啟本功能后,系統會將IPsec連接目的路由表和BGP路由表中的路由傳播至轉發路由器的默認路由表中。

您也可以取消選中以上高級功能,后續通過轉發路由器的多個路由功能自定義網絡連通性。具體操作,請參見路由管理。

標簽

創建IPsec連接時支持為IPsec連接添加標簽,您可以通過標簽對IPsec連接進行標記和分類,便于資源的搜索和聚合。更多信息,請參見標簽。

配置項

說明

標簽鍵

為IPsec連接添加標簽鍵,支持選擇已有標簽鍵或輸入新的標簽鍵。

標簽值

為IPsec連接添加標簽值,支持選擇已有標簽值或輸入新的標簽值。標簽值可以為空。

修改VPN連接關聯的轉發路由器路由表

創建VPN連接后,您可以修改VPN連接關聯的轉發路由器路由表。

如果VPN連接已開啟路由同步功能,則VPN連接修改關聯的轉發路由器路由表后,系統會撤銷之前已向IPsec連接同步的路由,重新將修改后的轉發路由器路由表中的路由同步至IPsec連接的BGP路由表中。關于路由同步的更多信息,請參見路由同步。

- 登錄云企業網管理控制臺。

- 在云企業網實例頁面,找到目標云企業網實例,單擊目標實例ID。

在頁簽,單擊目標地域的轉發路由器實例ID。

在地域內連接管理頁簽,找到VPN連接,單擊VPN連接ID。

在連接詳情面板的連接基本信息區域,單擊關聯路由表右側的修改。

在編輯關聯路由表對話框,選擇目標轉發路由器路由表,然后單擊確定。

通過調用API創建VPN連接

支持通過阿里云 SDK(推薦)、阿里云 CLI、Terraform、資源編排等工具調用API創建和修改VPN連接。相關API說明,請參見:

CreateTransitRouterVpnAttachment:創建VPN連接。

UpdateTransitRouterVpnAttachmentAttribute:修改VPN連接的配置。

ReplaceTransitRouterRouteTableAssociation:更換網絡實例連接關聯的轉發路由器路由表。